- Retrait gratuit dans votre magasin Club

- 7.000.000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

Résultats pour "Security and Cryptology"

-

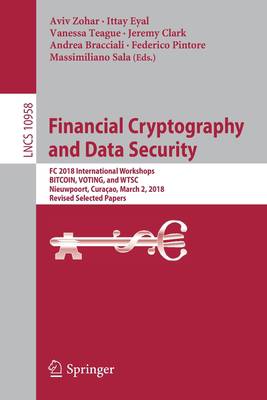

Financial Cryptography and Data Security

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 10958

- This book constitutes the refereed proceedings of 3 workshops held at the 22nd International Conference on Financial Cryptography and Data Security, F... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Advances in Cryptology - EUROCRYPT 2010

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 6110

- These are the proceedings of Eurocrypt 2010, the 29th in the series of Eu- pean conferences on the Theory and Application of Cryptographic Techniques.... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Advances in Cryptology - Eurocrypt 2021

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 12698

- The 3-volume-set LNCS 12696 - 12698 constitutes the refereed proceedings of the 40 th Annual International Conference on the Theory and Applications o... Savoir plus

94,95 €Livraison sous 1 à 4 semaines94,95 €Livraison sous 1 à 4 semaines -

Information Systems Security

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 13146

- This book constitutes the proceedings of the 17th International Conference on Information Systems Security, ICISS 2021, held in Patna, India, during D... Savoir plus

68,95 €Livraison sous 1 à 4 semaines68,95 €Livraison sous 1 à 4 semaines -

Progress in Cryptology - Indocrypt 2006

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 4329

- This book constitutes the refereed proceedings of the 7th International Conference on Cryptology in India, INDOCRYPT 2006, held in Kolkata, India in D... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Artificial Intelligence and Security

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 11633

- The 4-volume set LNCS 11632 until LNCS 11635 constitutes the refereed proceedings of the 5 th International Conference on Artificial Intelligence and ... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Topics in Cryptology - Ct-Rsa 2008

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 4964

- The RSA Conference is the largest regularly-staged computer security event, with over 350 vendors and many thousands of attendees. The Cryptographers'... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Information Hiding

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 6387

- IH 2010 was the 12th Information Hiding Conference, held in Calgary, Canada, June 28-30, 2010. This series of conferences started with the First Works... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Theory of Cryptography

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 3876

- This book constitutes the refereed proceedings of the Third Theory of Cryptography Conference, TCC 2006, held in March 2006. The 31 revised full paper... Savoir plus

105,45 €Livraison sous 1 à 4 semaines105,45 €Livraison sous 1 à 4 semaines -

Provable Security

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 5324

- This book constitutes the refereed proceedings of the Second International Conference on Provable Security, ProvSec 2008, held in Shanghai, China, Oct... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Advances in Information and Computer Security

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 8231

- This book constitutes the refereed proceedings of the 8th International Workshop on Security, IWSEC 2013, held in Okinawa, Japan, in November 2013. Th... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Theory of Cryptography

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 11239

- The two-volume set of LNCS 11239 and LNCS 11240 constitutes the revised proceedings of the 16th International Conference on Theory of Cryptography, TC... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Information Security Applications

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 8267

- This book constitutes the thoroughly refereed proceedings of the 14th International Workshop on Information Security Applications, WISA 2013, held on ... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Information Hiding

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 5284

- th It is our great pleasure to present this volume of the proceedings of the 10 edition of Information Hiding (IH 2008). The conference was held in Sa... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Privacy Enhancing Technologies

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 4776

- This book constitutes the thoroughly refereed post-proceedings of the 7th International Symposium on Privacy Enhancing Technologies, PET 2007, held in... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Trust, Privacy and Security in Digital Business

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 6863

- This book constitutes the refereed proceedings of the 8th International Conference on Trust and Privacy in Digital Business, TrustBus 2011, held in To... Savoir plus

48,95 €Livraison sous 1 à 4 semaines48,95 €Livraison sous 1 à 4 semaines -

Critical Information Infrastructures Security

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 5508

- This volume contains the proceedings of the Third International Workshop on Critical Information Infrastructure Security (CRITIS 2008), which was held... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Privacy Enhancing Technologies

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 4258

- This book constitutes the thoroughly refereed post-proceedings of the 6th International Workshop on Privacy Enhancing Technologies, PET 2006, held in ... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Information Security and Cryptology - Icisc 2004

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 3506

- The 7th International Conference on Information Security and Cryptology was organized by the Korea Institute of Information Security and Cryptology (K... Savoir plus

105,45 €Livraison sous 1 à 4 semaines105,45 €Livraison sous 1 à 4 semaines -

Advances in Cryptology - Crypto 2020

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 12171

- Conference on Cryptologic Research, CRYPTO 2020, which was held during August 17-21, 2020. Crypto has traditionally been held at UCSB every year, but ... Savoir plus

111,95 €Livraison sous 1 à 4 semaines111,95 €Livraison sous 1 à 4 semaines -

Post-Quantum Cryptography

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 7071

- This book constitutes the refereed proceedings of the 4th International Workshop on Post-Quantum Cryptography, PQCrypto 2011, held in Taipei, Taiwan, ... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Cryptography and Coding

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 7089

- This book constitutes the refereed proceedings of the 13th IMA International Conference on Cryptography and Coding, IMACC 2011, held in Oxford, UK in ... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Progress in Cryptology - Latincrypt 2012

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 7533

- This book constitutes the proceedings of the 2nd International Conference on Cryptology and Information Security in Latin America, LATINCRYPT 2012, he... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Recent Advances in Intrusion Detection

- Livre broché | Anglais | Security and Cryptology | Lecture Notes in Computer Science

- On behalf of the Program Committee, it is our pleasure to present the proceedings of the 8th Symposium on Recent Advances in Intrusion Detection (RAID... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines