- Retrait gratuit dans votre magasin Club

- 7.000.000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

Résultats pour "Bo Liu"

-

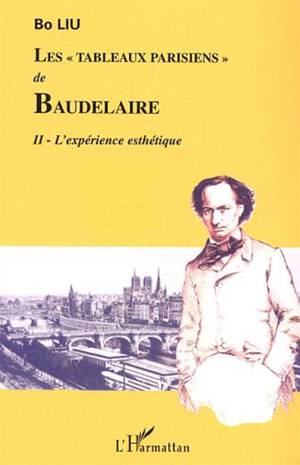

Les "Tableaux parisiens" de Baudelaire

Bo Liu

- Ebook | Français | Les tableaux parisiens de Baudelaire | n° 2

- Conçus pour être plus objectifs et réalistes que les autres poèmes des Fleurs du mal, ces Tableaux parisiens sont parmi les plus intimistes, à la fois... Savoir plus

30,14 €Disponible immédiatement30,14 €Disponible immédiatement -

Malicious Attack Propagation and Source Identification

Jiaojiao Jiang, Sheng Wen, Bo Liu, Shui Yu, Yang Xiang, Wanlei Zhou

- Livre relié | Anglais | Advances in Information Security | n° 73

- This book covers and makes four major contributions: 1) analyzing and surveying the pros and cons of current approaches for identifying rumor sources ... Savoir plus

137,45 €Livraison sous 1 à 4 semaines137,45 €Livraison sous 1 à 4 semaines -

Adversarial Machine Learning

Aneesh Sreevallabh Chivukula, Xinghao Yang, Bo Liu, Wei Liu, Wanlei Zhou

- Livre broché | Anglais

- A critical challenge in deep learning is the vulnerability of deep learning networks to security attacks from intelligent cyber adversaries. Even inno... Savoir plus

179,45 €Livraison sous 1 à 4 semaines179,45 €Livraison sous 1 à 4 semaines -

Adversarial Machine Learning

Aneesh Sreevallabh Chivukula, Xinghao Yang, Bo Liu, Wei Liu, Wanlei Zhou

- Livre relié | Anglais

- A critical challenge in deep learning is the vulnerability of deep learning networks to security attacks from intelligent cyber adversaries. Even inno... Savoir plus

179,45 €Livraison sous 1 à 4 semaines179,45 €Livraison sous 1 à 4 semaines -

Genèse et expérience poétique

Bo Liu

- Livre broché | Français | Les tableaux parisiens de Baudelaire | n° 1

- Les «Tableaux parisiens» sont à la fois l'élaboration d'une théorie esthétique et l'application de cette même théorie. La présente étude se propose de... Savoir plus

45,50 €Livraison 1 à 4 semaines45,50 €Livraison 1 à 4 semaines -

Location Privacy in Mobile Applications

Bo Liu, Wanlei Zhou, Tianqing Zhu, Yong Xiang, Kun Wang

- Livre broché | Anglais | Springerbriefs on Cyber Security Systems and Networks

- It presents an integrated five-part framework for location privacy research, which includes the analysis of location privacy definitions, attacks and ... Savoir plus

69,95 €Livraison 1 à 2 semaines69,95 €Livraison 1 à 2 semaines -

Automated Design of Analog and High-Frequency Circuits

Bo Liu, Georges Gielen, Francisco V Fernández

- Livre broché | Anglais | Studies in Computational Intelligence | n° 501

- Computational intelligence techniques are becoming more and more important for automated problem solving nowadays. Due to the growing complexity of in... Savoir plus

105,45 €Livraison sous 1 à 4 semaines105,45 €Livraison sous 1 à 4 semaines -

Automated Design of Analog and High-Frequency Circuits

Bo Liu, Georges Gielen, Francisco V Fernández

- Livre relié | Anglais | Studies in Computational Intelligence | n° 501

- Computational intelligence techniques are becoming more and more important for automated problem solving nowadays. Due to the growing complexity of in... Savoir plus

105,45 €Livraison sous 1 à 4 semaines105,45 €Livraison sous 1 à 4 semaines -

Face De-Identification: Safeguarding Identities in the Digital Era

Yunqian Wen, Bo Liu, Li Song, Jingyi Cao, Rong Xie

- Livre relié | Anglais

- This book provides state-of-the-art Face De-Identification techniques and privacy protection methods, while highlighting the challenges faced in safeg... Savoir plus

168,95 €Livraison sous 1 à 4 semaines168,95 €Livraison sous 1 à 4 semaines -

L'expérience esthétique

Bo Liu

- Livre broché | Français | Les tableaux parisiens de Baudelaire | n° 2

- Les «Tableaux parisiens» sont à la fois l'élaboration d'une théorie esthétique et l'application de cette même théorie. La présente étude se propose de... Savoir plus

38,00 €Livraison 1 à 4 semaines38,00 €Livraison 1 à 4 semaines

10 sur 10 résultat(s) affiché(s)