- Retrait gratuit dans votre magasin Club

- 7.000.000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

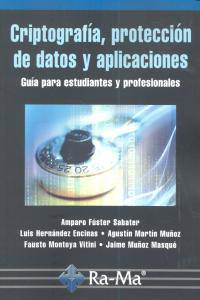

Criptografía, protección de datos y aplicaciones. Una guía para estudiantes y profesionales

Amparo Fúster Sabater, Luis Hernández Encinas, Fausto Montoya Vitini, Jaime Muñoz Masque, Martín Muñ

Livre broché | Espagnol

32,95 €

+ 65 points

Description

Los datos e información que personas, dispositivos e instituciones int ercambian a diario en la sociedad de la información crecen día a día d e forma casi exponencial. Es evidente, además, que gran parte de esta información afecta a nuestra propia identidad, por lo que necesariamen te tiene que estar protegida. La Criptografía desarrolla procedimiento s que permiten evitar el acceso no deseado a información sensible (dat os personales, sanitarios, bancarios, etc.), de forma que la misma que de protegida del mal uso o abusos que determinados grupos u organizaci ones pudieran hacer de ella. A través de las páginas de este libro, el lector tendrá la oportunidad de adentrarse en el mundo de la Criptogr afía y conocer los métodos y servicios por ella desarrollados, cuyos o bjetivos principales son los de asegurar la integridad, confidencialid ad y autenticidad de la información, así como garantizar la identidad de quienes intervienen en una comunicación. Este libro se presenta com o una guía precisa y rigurosa para todos aquellos que por su actividad profesional, estudios o aplicación práctica necesitan estar al tanto de técnicas, procedimientos e innovaciones que afectan a la seguridad de nuestras comunicaciones. Se incluye, así mismo, un amplio espectro de aplicaciones de uso cotidiano con las que, consciente o inconscient emente, realizamos a diario actividades criptográficas. Por último, se incluyen un gran número de referencias actuales que el lector podrá c onsultar con el fin de completar los contenidos de este libro a la vez que ampliar sus propios conocimientos.PRÓLOGO CAPÍTULO 1. INTRODUCC IÓN A LA CRIPTOGRAFÍA 1.1. IDEAS BÁSICAS Y CONCEPTOS GENERALES 1.2. SU STITUCIÓN Y TRANSPOSICIÓN 1.3. MÉTODOS CRIPTOGRÁFICOS Y SEGURIDAD 1.3. 1. Clasificación de ataques criptoanalíticos 1.3.2. Condiciones de sec reto perfecto 1.4. DISPOSITIVOS CRIPTOGRÁFICOS 1.5. CRIPTOGRAFÍA DE US O COTIDIANO CAPÍTULO 2. CIFRADO EN FLUJO 2.1. ANTECEDENTES DEL CIFRADO EN FLUJO 2.2. ASPECTOS GENERALES DEL CIFRADO EN FLUJO 2.3. CARACTERÍS TICAS FUNDAMENTALES DE LAS SECUENCIAS CIFRANTES 2.3.1. Período 2.3.2. Distribución de bits 2.3.3. Imprevisibilidad 2.3.4. Test de aleatoried ad: NIST, Diehard y Tuftest 2.3.5. Seguridad de las secuencias cifrant es 2.4. GENERADORES DE SECUENCIAS CIFRANTES 2.4.1. Registros de despla zamiento realimentados linealmente 2.5. APLICACIONES DEL CIFRADO EN FL UJO 2.5.1. Generadores A5 en telefonía móvil GSM y su seguridad 2.5.2. Generador E0 en Bluetooth y su seguridad 2.5.3. Generador RC4 en WEP y su seguridad 2.6. HACIA UN ESTÁNDAR DE CIFRADO EN FLUJO: THE eSTREAM PROJECT 2.6.1. Características del eSTREAM Project 2.6.2. Generador S osemanuk (perfil software): seguridad e implementación 2.6.3. Generado r Trivium (perfil hardware): seguridad e implementación 2.7. EL FUTURO DEL CIFRADO EN FLUJO CAPÍTULO 3. CIFRADO EN BLOQUE 3.1. INTRODUCCIÓN 3.1.1. Propiedades del cifrado en bloque 3.1.2. Arquitectura del cifra do en bloque 3.1.3. Cifrados de Feistel 3.2. DES Y DEA 3.2.1. Estructu ra del DEA 3.2.2. Descifrado e involución en el DEA 3.2.3. Estructura del DEA: función F 3.2.4. Expansión de claves en el DEA 3.2.5. Propied ad de complementación del DEA 3.2.6. Claves débiles y semidébiles del DEA 3.2.7. Seguridad del DEA 3.2.8. Criptoanálisis diferencial del DEA 3.2.9. Criptoanálisis lineal 3.2.10. Rotura del DEA por prueba exhaus tiva de claves 3.3. CIFRADO MÚLTIPLE 3.3.1. Ataque a los cifrados múlt iples por encuentro a medio camino 3.4. TRIPLE DEA: TDEA 3.4.1. Estruc tura del TDEA 3.5. AES Y RIJNDAEL 3.5.1. Estructura del AES 3.5.2. Tra nsformación SubBytes 3.5.3. Transformación ShiftRows 3.5.4. Transforma ción MixColumns 3.5.5. Transformación AddRoundKey 3.5.6. Esquema de cl ave en el AES CAPÍTULO 4. MODOS DEL CIFRADO EN BLOQUE 4.1. INTRODUCCIÓ N 4.2. LIBRO ELECTRÓNICO DE CÓDIGOS: ECB 4.3. ENCADENAMIENTO DE BLOQUE S CIFRADOS: CBC 4.4. REALIMENTACIÓN DEL TEXTO CIFRADO: CFB 4.5. REALIM ENTACIÓN DE LA SALIDA: OFB 4.6. CONTADOR: CTR 4.7. CÓDIGO DE AUTENTICA CIÓN DE MENSAJE: CMAC 4.8. AUTENTICACIÓN Y CONFIDENCIALIDAD: CCM 4.9. CONTADOR DE GALOIS: GCM-GMAC 4.10. CONFIDENCIALIDAD DEL AES EN MEDIOS DE ALMACENAMIENTO: XTS-AES CAPÍTULO 5. NÚMEROS ALEATORIOS 5.1. INTRODU CCIÓN 5.2. GENERACIÓN DE NÚMEROS REALMENTE ALEATORIOS 5.2.1. Técnicas para eliminar el sesgo y la correlación 5.2.2. Algunos generadores prá cticos genuinamente aleatorios 5.3. GENERACIÓN DE NÚMEROSPSEUDOALEATOR IOS 5.3.1. Aleatoriedad y batería de pruebas 5.3.2. PRNG criptográfica mente seguros 5.4. PERMUTACIONES ALEATORIAS 5.5. NOTAS PARA EL DISEÑO DE GENERADORES CAPÍTULO 6. FUNCIONES RESUMEN 6.1. FUNCIONES RESUMEN 6. 2. SEGURIDAD 6.3. FUNCIÓN MD5 6.4. FUNCIONES SHA-0 y SHA-1 6.5. FUNCIO NES DE LA SERIE SHA-2 6.6. FUNCIÓN SHA-3 6.7. FUNCIONES HMAC 6.8. OTRA S FUNCIONES RESUMEN 6.8.1. Función RIPEMD-160 6.8.2. Función Panama 6. 8.3. Función Tiger 6.8.4. Función CRC32 6.9. APLICACIONES DE LAS FUNCI ONES RESUMEN 6.9.1. Firmas digitales 6.9.2. Certificados digitales 6.9 .3. DNIe 6.9.4. Integridad de

Spécifications

Parties prenantes

- Auteur(s) :

- Editeur:

Contenu

- Nombre de pages :

- 364

- Langue:

- Espagnol

Caractéristiques

- EAN:

- 9788499641362

- Date de parution :

- 01-04-12

- Format:

- Livre broché

- Dimensions :

- 170 mm x 240 mm

- Poids :

- 626 g

Les avis

Nous publions uniquement les avis qui respectent les conditions requises. Consultez nos conditions pour les avis.