- Retrait gratuit dans votre magasin Club

- 7.000.000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

Sécurité informatique

-

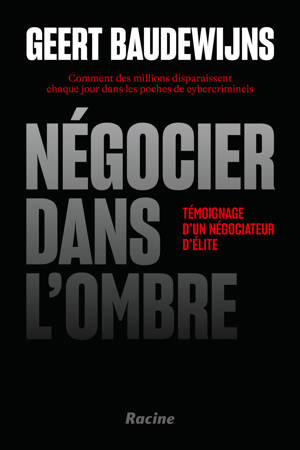

Négocier dans l'ombre

Geert Baudewijns

- Livre broché | Français

- Geert Baudewijns négocie tous les jours avec des cybercriminels et reçoit chaque semaine des appels d'entreprises et de gouvernements du monde entier,... Savoir plus

25,99 €Livraison sous 3 jours ouvrables Retrait en magasin dans 2 h.25,99 €Livraison sous 3 jours ouvrables Retrait en magasin dans 2 h. -

Intelligence and Security Informatics

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 6122

- Constitutes the proceedings of the Pacific Asia Workshop on Intelligence and Security Informatics 2010, held in Hyderabad, India, in June 2010. Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Hack Mastery 101: A Comprehensive Guide to Penetration Testing with Kali Linux for Beginners

Vera Poe

- Ebook | Anglais

- If you're eager to step into the realm of hacking and recognize the significance of penetration testing in this dynamic field, then this is the guide... Savoir plus

9,49 €Disponible immédiatement9,49 €Disponible immédiatement -

Java on Smart Cards: Programming and Security

- Livre broché | Anglais | Lecture Notes in Computer Science | n° 2041

- This book constitutes the thoroughly refereed post-proceedings of the First International Java Card Workshop held in Cannes, France, in September 2000... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Culture and Computing. Design Thinking and Cultural Computing

- Livre broché | Anglais | Lecture Notes in Computer Science | Information Systems and Applications, incl. Internet/Web, and HCI | n° 12795

- The two-volume set LNCS 12794-12795 constitutes the refereed proceedings of the 9th International Conference on Culture and Computing, C&C 2021, which... Savoir plus

84,45 €Livraison sous 1 à 4 semaines84,45 €Livraison sous 1 à 4 semaines -

Future Access Enablers for Ubiquitous and Intelligent Infrastructures

- Livre broché | Anglais | Lecture Notes of the Institute for Computer Sciences, Social | n° 382

- This book constitutes the refereed post-conference proceedings of the 5th International Conference on Future Access Enablers for Ubiquitous and Intell... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

AWS Certified Security - Specialty Certification Guide (SCS-C01): AWS Security Concepts and Best Practices

Nikhil Agarwal

- Ebook | Anglais

- DESCRIPTION AWS, a leading cloud platform, demands effective security measures. This certification guide is your key to mastering AWS security best pr... Savoir plus

16,99 €Disponible immédiatement16,99 €Disponible immédiatement -

Financial Cryptography and Data Security

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 10958

- This book constitutes the refereed proceedings of 3 workshops held at the 22nd International Conference on Financial Cryptography and Data Security, F... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Finite Geometry and Character Theory

Alexander Pott

- Livre broché | Anglais | Lecture Notes in Mathematics | n° 1601

- Difference sets are of central interest in finite geometry and design theory. One of the main techniques to investigate abelian difference sets is a d... Savoir plus

26,45 €Livraison sous 1 à 4 semaines26,45 €Livraison sous 1 à 4 semaines -

Cybersecurity for Small Businesses: A practical guide on how small and medium-sized enterprises can protect themselves from cyber threats

Alex Carvalho

- Ebook | Anglais

- In today's digital age, small and medium-sized enterprises (SMEs) are increasingly becoming targets for cyber threats. "Cybersecurity for Small Busine... Savoir plus

1,99 €Disponible immédiatement1,99 €Disponible immédiatement -

RMF Security Control Assessor NIST 800-53A Security Control Assessment Guide

Bruce Brown, CISSP

- Ebook | Anglais | NIST 800 Cybersecurity

- Master the NIST 800-53 Security Control Assessment. The last SCA guide you will ever need, even with very little experience. The SCA process in laymen... Savoir plus

31,99 €Disponible immédiatement31,99 €Disponible immédiatement -

Interactive Theorem Proving

- Livre broché | Anglais | Theoretical Computer Science and General Issues | n° 9236

- This book constitutes the proceedings of the 6th International Conference on Interactive Theorem Proving, ITP 2015, held in Nanjing, China, in August ... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Cryptography and Coding

- Livre broché | Anglais | Lecture Notes in Computer Science | n° 14421

- This book constitutes the proceedings of the 19th IMA International Conference, IMACC 2023, held in London, UK, during December 12-14, 2023 The 14 ful... Savoir plus

69,95 €Livraison sous 1 à 4 semaines69,95 €Livraison sous 1 à 4 semaines -

The Cybersecurity Mesh Architecture: Composable, flexible, and scalable security approach for a resilient security ecosystem

Tarun Kumar

- Ebook | Anglais

- DESCRIPTION Cybersecurity mesh architecture (CSMA) is a new way to protect your data. It connects all your security tools together, making them work b... Savoir plus

11,99 €Disponible immédiatement11,99 €Disponible immédiatement -

Advances in Cryptology - EUROCRYPT 2010

- Livre broché | Anglais | Lecture Notes in Computer Science | Security and Cryptology | n° 6110

- These are the proceedings of Eurocrypt 2010, the 29th in the series of Eu- pean conferences on the Theory and Application of Cryptographic Techniques.... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Security Protocols

- Livre broché | Anglais | Lecture Notes in Computer Science | n° 1189

- This book constitutes the refereed proceedings of the International Workshop on Security Protocols held in Cambridge, UK, in April 1996, in the contex... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Criptomoneda: Guía para Navegar en el Mundo de los Activos Digitales

Richard Skiba

- Ebook | Espagnol

- Explora el dinámico mundo de las criptomonedas con esta guía completa, que comienza con conceptos fundamentales y avanza hacia temas complejos. El lib... Savoir plus

5,49 €Disponible immédiatement5,49 €Disponible immédiatement -

The Role of Digital Technologies in Shaping the Post-Pandemic World

- Livre broché | Anglais | Lecture Notes in Computer Science | n° 13454

- This book constitutes the refereed proceedings of the 21st IFIP WG 6.11 Conference on e-Business, e-Services, and e-Society, I3E 2022, which took plac... Savoir plus

105,45 €Livraison sous 1 à 4 semaines105,45 €Livraison sous 1 à 4 semaines -

Progress in Cryptology - Africacrypt 2022

- Livre broché | Anglais | Lecture Notes in Computer Science | n° 13503

- This book constitutes the refereed proceedings of the 13th International Conference on Progress in Cryptology in Africa, AFRICACRYPT 2022, held in Fes... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Information Technology in Disaster Risk Reduction

- Livre relié | Anglais | IFIP Advances in Information and Communication Technology | n° 706

- This volume constitutes the refereed and revised post-conference proceedings of the 8th IFIP WG 5.15 International Conference on Information Technolog... Savoir plus

84,45 €Livraison sous 1 à 4 semaines84,45 €Livraison sous 1 à 4 semaines -

Business Process Management: Blockchain and Robotic Process Automation Forum

- Livre broché | Anglais | Lecture Notes in Business Information Processing | n° 393

- This book constitutes the proceedings of the Blockchain and Robotic Process Automation (RPA) Forum which was held as part of the 18th International Co... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

SRS - How to build a Pen Test and Hacking Platform

alasdair gilchrist

- Ebook | Anglais

- This book is an SRS - a Secification and Requirements document for designing your own free penetration testing and hacking platform. Savoir plus

4,99 €Disponible immédiatement4,99 €Disponible immédiatement -

Web Technologies and Applications

- Livre broché | Anglais | Lecture Notes in Computer Science | Information Systems and Applications, incl. Internet/Web, and HCI | n° 8710

- This book constitutes the refereed proceedings of the workshops held at the 16th Asia-Pacific Web Conference, APWeb 2014, in Changsha, China, in Septe... Savoir plus

52,95 €Livraison sous 1 à 4 semaines52,95 €Livraison sous 1 à 4 semaines -

Learning and Academia-The Capitals' Educational Landscape

Kelli Tempest

- Ebook | Anglais | Cosmopolitan Chronicles: Tales of the World's Great Cities

- Are you curious about the educational landscape of capital cities around the world? Look no further than "Learning and Academia: The Capitals' Educati... Savoir plus

2,99 €Disponible immédiatement2,99 €Disponible immédiatement