- Retrait gratuit dans votre magasin Club

- 7.000.000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

Description

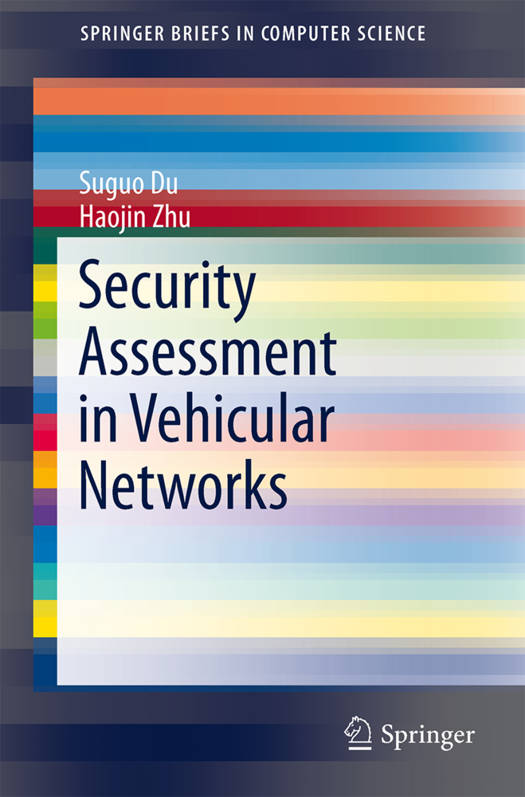

This book presents several novel approaches to model the interaction between the attacker and the defender and assess the security of Vehicular Ad Hoc Networks (VANETs). The first security assessment approach is based on the attack tree security assessment model, which leverages tree based methods to analyze the risk of the system and identify the possible attacking strategies the adversaries may launch. To further capture the interaction between the attacker and the defender, the authors propose to utilize the attack-defense tree model to express the potential countermeasures which could mitigate the system. By considering rational participants that aim to maximize their payoff function, the brief describes a game-theoretic analysis approach to investigate the possible strategies that the security administrator and the attacker could adopt. A phased attack-defense game allows the reader to model the interactions between the attacker and defender for VANET security assessment. The brief offers a variety of methods for assessing the security of wireless networks. Professionals and researchers working on the defense of VANETs will find this material valuable.

Spécifications

Parties prenantes

- Auteur(s) :

- Editeur:

Contenu

- Nombre de pages :

- 49

- Langue:

- Anglais

- Collection :

Caractéristiques

- EAN:

- 9781461493563

- Date de parution :

- 30-10-13

- Format:

- Livre broché

- Format numérique:

- Trade paperback (VS)

- Dimensions :

- 156 mm x 234 mm

- Poids :

- 104 g

Les avis

Nous publions uniquement les avis qui respectent les conditions requises. Consultez nos conditions pour les avis.