- Retrait gratuit dans votre magasin Club

- 7.000.000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

Résultats pour "Thomas R Peltier"

-

Information Security Fundamentals

Thomas R Peltier

- Livre relié | Anglais

- Developing an information security program that adheres to the principle of security as a business enabler must be the first step in an enterprise's e... Savoir plus

229,95 €Livraison 1 à 2 semaines229,95 €Livraison 1 à 2 semaines -

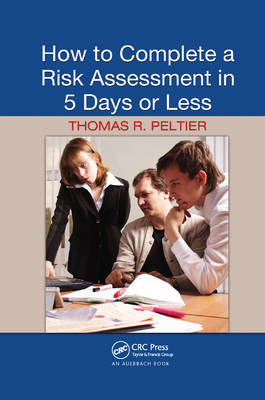

How to Complete a Risk Assessment in 5 Days or Less

Thomas R Peltier

- Livre broché | Anglais

- Successful security professionals have had to modify the process of responding to new threats in the high-profile, ultra-connected business environmen... Savoir plus

114,45 €Livraison 2 à 3 semaines114,45 €Livraison 2 à 3 semaines -

How to Complete a Risk Assessment in 5 Days or Less

Thomas R Peltier

- Livre relié | Anglais

- Successful security professionals have had to modify the process of responding to new threats in the high-profile, ultra-connected business environmen... Savoir plus

228,95 €Livraison 2 à 3 semaines228,95 €Livraison 2 à 3 semaines -

Information Security Policies, Procedures, and Standards

Thomas R Peltier

- Livre broché | Anglais

- By definition, information security exists to protect your organization's valuable information resources. But too often information security efforts a... Savoir plus

183,45 €Livraison 2 à 3 semaines183,45 €Livraison 2 à 3 semaines -

Managing a Network Vulnerability Assessment

Thomas R Peltier, Justin Peltier, John A Blackley

- Livre relié | Anglais

- The instant access that hackers have to the latest tools and techniques demands that companies become more aggressive in defending the security of the... Savoir plus

222,95 €Livraison 1 à 2 semaines222,95 €Livraison 1 à 2 semaines -

Complete Guide to CISM Certification

Thomas R Peltier, Justin Peltier

- Livre relié | Anglais

- The Certified Information Security Manager(R)(CISM(R)) certification program was developed by the Information Systems Audit and Controls Association (... Savoir plus

190,95 €Livraison 2 à 3 semaines190,95 €Livraison 2 à 3 semaines -

Information Security Policies and Procedures

Thomas R Peltier

- Livre relié | Anglais

- Information Security Policies and Procedures: A Practitioner's Reference, Second Edition illustrates how policies and procedures support the efficient... Savoir plus

228,95 €Livraison 2 à 3 semaines228,95 €Livraison 2 à 3 semaines -

Information Security Risk Analysis

Thomas R Peltier

- Livre relié | Anglais

- Successful security professionals have had to modify the process of responding to new threats in the high-profile, ultra-connected business environmen... Savoir plus

228,95 €Livraison 2 à 3 semaines228,95 €Livraison 2 à 3 semaines -

The Total Cissp Exam Prep Book

Thomas R Peltier, Patrick D Howard, Bob Cartwright

- Livre relié | Anglais

- Until now, those preparing to take the Certified Information Systems Security Professional (CISSP) examination were not afforded the luxury of studyin... Savoir plus

229,95 €Livraison 1 à 2 semaines229,95 €Livraison 1 à 2 semaines

9 sur 9 résultat(s) affiché(s)