En raison d'une grêve chez bpost, votre commande pourrait être retardée. Vous avez besoin d’un livre rapidement ? Nos magasins vous accueillent à bras ouverts !

- Retrait gratuit dans votre magasin Club

- 7.000.000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

En raison de la grêve chez bpost, votre commande pourrait être retardée. Vous avez besoin d’un livre rapidement ? Nos magasins vous accueillent à bras ouverts !

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

38,45 €

+ 76 points

Description

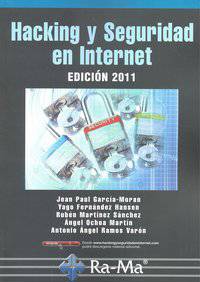

La pretensión de este nuevo libro actualizado es la de introducir a lo s lectores en el mundo de la seguridad de TI, desde el punto de vista del atacante o hacker y del que tiene la responsabilidad de implementa r políticas de seguridad y así intentar reducir las vulnerabilidades d e sus sistemas y redes. En un primer bloque se describen los protocolo s necesarios para entender cómo se comunican los sistemas y las aplica ciones que se ejecutan en ellos, además, se detallan las técnicas que se utilizan para identificar sistemas que pueden ser susceptibles de s er atacados, así como el conocimiento de las vulnerabilidades que pued en ser explotadas en un ataque. En este mismo bloque se desarrolla la metodología paso a paso que se utiliza para ejecutar un ataque a siste mas ya identificados como potenciales víctimas. En el segundo bloque s e describen y desarrollan de un modo práctico diversos tipos de ataque s a sistemas operativos Windows y Linux. También hay un capítulo espec ial dedicado a ataques a bases de datos, donde se describen en detalle ataques de inyección de código, también conocidos de modo general com o SQl Injection. En el penúltimo bloque se aborda en profundidad las a plicaciones que pueden proteger a los sistemas de potenciales ataques a estos y a las redes donde se encuentran. En el bloque se describen, instalan, configuran y se desarrollan las posibilidades de administrac ión de aplicaciones que, por ejemplo, pueden ayudar en el análisis de las comunicaciones entre sistemas, como son los sniffers, y otras que se implementan para la protección perimetral de sistemas y redes, como son los Firewalls y los IDS. Otra técnica que se desarrolla en este b loque es la del cifrado de la información sensible en los sistemas y l as comunicaciones entre estos. Por último en esta nueva edición se ha querido dedicar un capítulo exclusivamente a la inseguridad/hacking y seguridad de redes inalámbricas-WIFI, que han acaparado un importante papel en nuestros días tanto en entornos domésticos como en empresaria les. Todos y cada uno de los capítulos comienza con una descripción de las técnicas y aplicaciones que se van a manejar a lo largo del mismo , para a continuación, explicar los procesos de instalación, configura ción y administración con ejemplos prácticos. En cada capítulo del lib ro se indica al lector las direcciones URL necesarias para poder acced er en Internet a gran parte de las herramientas utilizadas en las prác ticas realizadas.

Spécifications

Parties prenantes

- Auteur(s) :

- Editeur:

Contenu

- Nombre de pages :

- 577

- Langue:

- Espagnol

Caractéristiques

- EAN:

- 9788499640594

- Date de parution :

- 01-02-11

- Format:

- Livre broché

- Dimensions :

- 170 mm x 240 mm

- Poids :

- 970 g

Les avis

Nous publions uniquement les avis qui respectent les conditions requises. Consultez nos conditions pour les avis.